Portainer添加远程Docker(TLS加密)

创建脚本文件ca.sh,使用vi编辑

touch ca.sh

vi ca.sh把下面命令粘贴进去:wq保存,生成证书私钥签名是比较繁琐的事情,不嫌麻烦一条条手打也是可以的

#!/bin/bash

set -e

#相关配置信息

#连接的服务器IP

SERVER="149.28.94.205"

#密码

PASSWORD="monster"

#国家

COUNTRY="cn"

#省

STATE="guangdong"

#市

CITY="shenzhen"

#组织名称

ORGANIZATION="monster"

#单位名称

ORGANIZATIONAL_UNIT="monster"

#邮箱

EMAIL="767267711@qq.com"

#创建然后切换到生产密钥的目录

mkdir -p /data/ca

cd /data/ca

#生成ca私钥(使用aes256加密)

openssl genrsa -aes256 -passout pass:$PASSWORD -out ca-key.pem 2048

#生成ca证书,填写配置信息

openssl req -new -x509 -passin "pass:$PASSWORD" -days 3650 -key ca-key.pem -sha256 -out ca.pem -subj "/C=$COUNTRY/ST=$STATE/L=$CITY/O=$ORGANIZATION/OU=$ORGANIZATIONAL_UNIT/CN=$SERVER/emailAddress=$EMAIL"

#生成server证书私钥文件

openssl genrsa -out server-key.pem 2048

#生成server证书请求文件

openssl req -subj "/CN=$SERVER" -new -key server-key.pem -out server.csr

#配置白名单

sh -c 'echo "subjectAltName = IP:'$SERVER',IP:0.0.0.0" >> extfile.cnf'

sh -c 'echo "extendedKeyUsage = serverAuth" >> extfile.cnf'

#使用CA证书及CA密钥以及上面的server证书请求文件进行签发,生成server自签证书

openssl x509 -req -days 3650 -in server.csr -CA ca.pem -CAkey ca-key.pem -passin "pass:$PASSWORD" -CAcreateserial -out server-cert.pem -extfile extfile.cnf

#生成client证书RSA私钥文件

openssl genrsa -out key.pem 2048

#生成client证书请求文件

openssl req -subj '/CN=client' -new -key key.pem -out client.csr

sh -c 'echo extendedKeyUsage=clientAuth >> extfile.cnf'

#生成client自签证书(根据上面的client私钥文件、client证书请求文件生成)

openssl x509 -req -days 3650 -in client.csr -CA ca.pem -CAkey ca-key.pem -passin "pass:$PASSWORD" -CAcreateserial -out cert.pem -extfile extfile.cnf

#删除无用文件

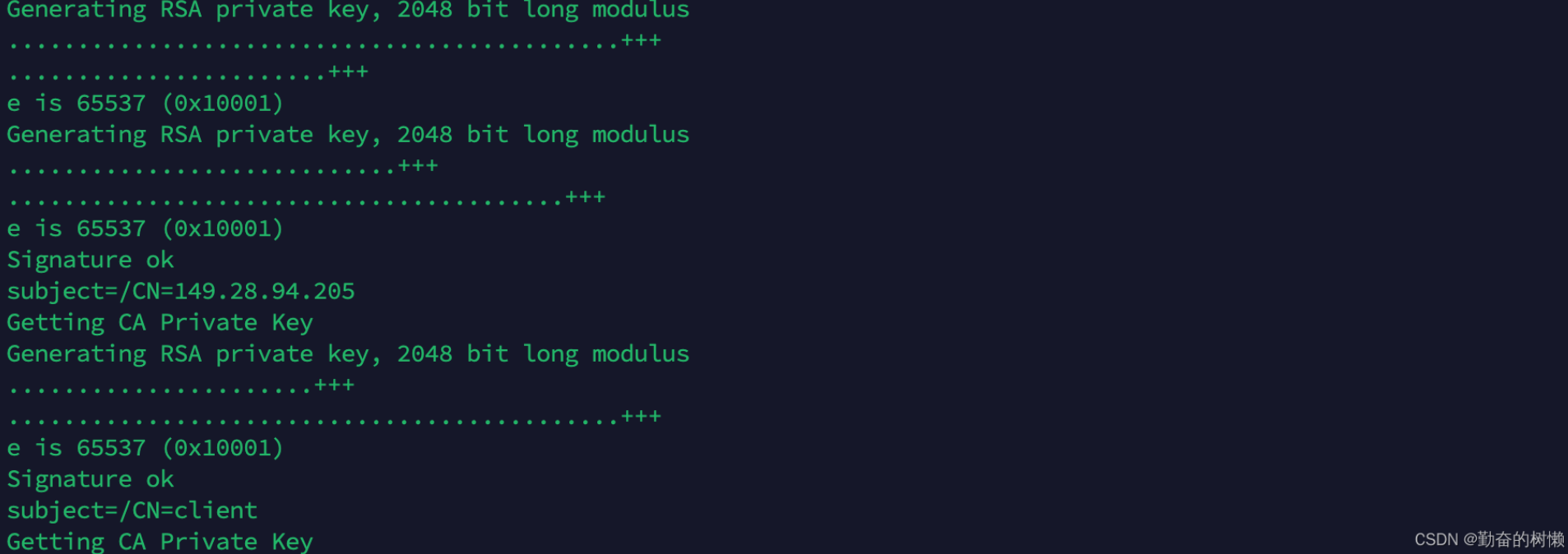

rm client.csr server.csrsh ca.sh

在data/ca/下可以看见生成的文件

在data/ca/下可以看见生成的文件

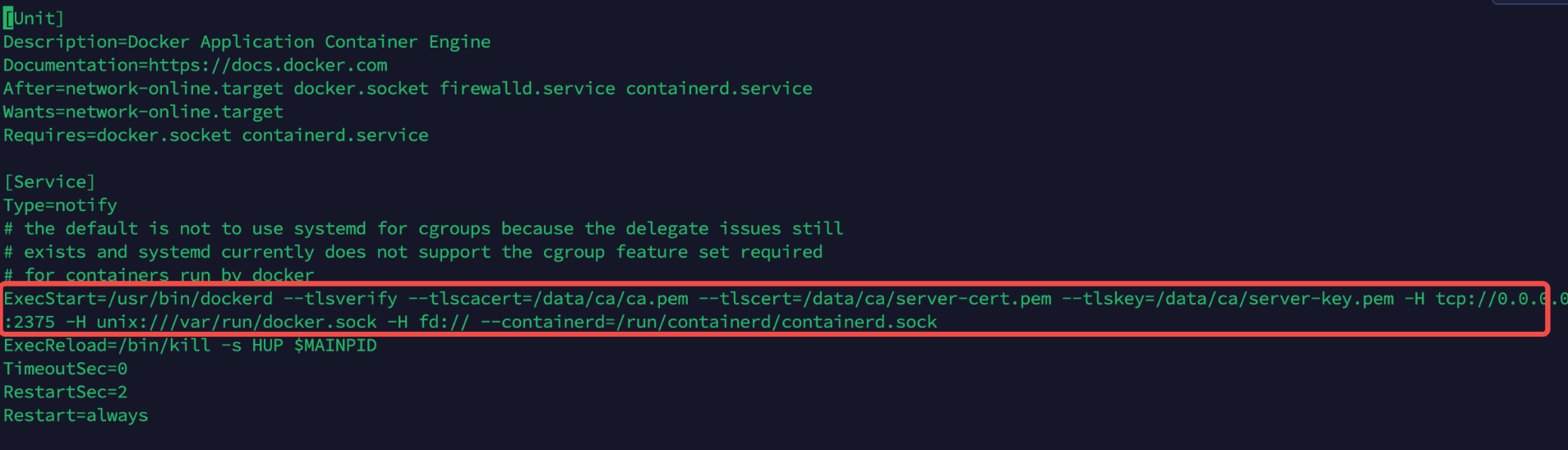

修改docker配置

修改docker配置

vi /usr/lib/systemd/system/docker.service

更改ExecStart行的值,使docker守护程序仅接收来自提供CA信任的证书的客户端的链接

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/data/ca/ca.pem --tlscert=/data/ca/server-cert.pem --tlskey=/data/ca/server-key.pem -H tcp://0.0.0.0:2375 -H unix:///var/run/docker.sock -H fd:// --containerd=/run/containerd/containerd.sock

然后重载配置并且重启docker

然后重载配置并且重启docker

systemctl daemon-reload && systemctl restart docker

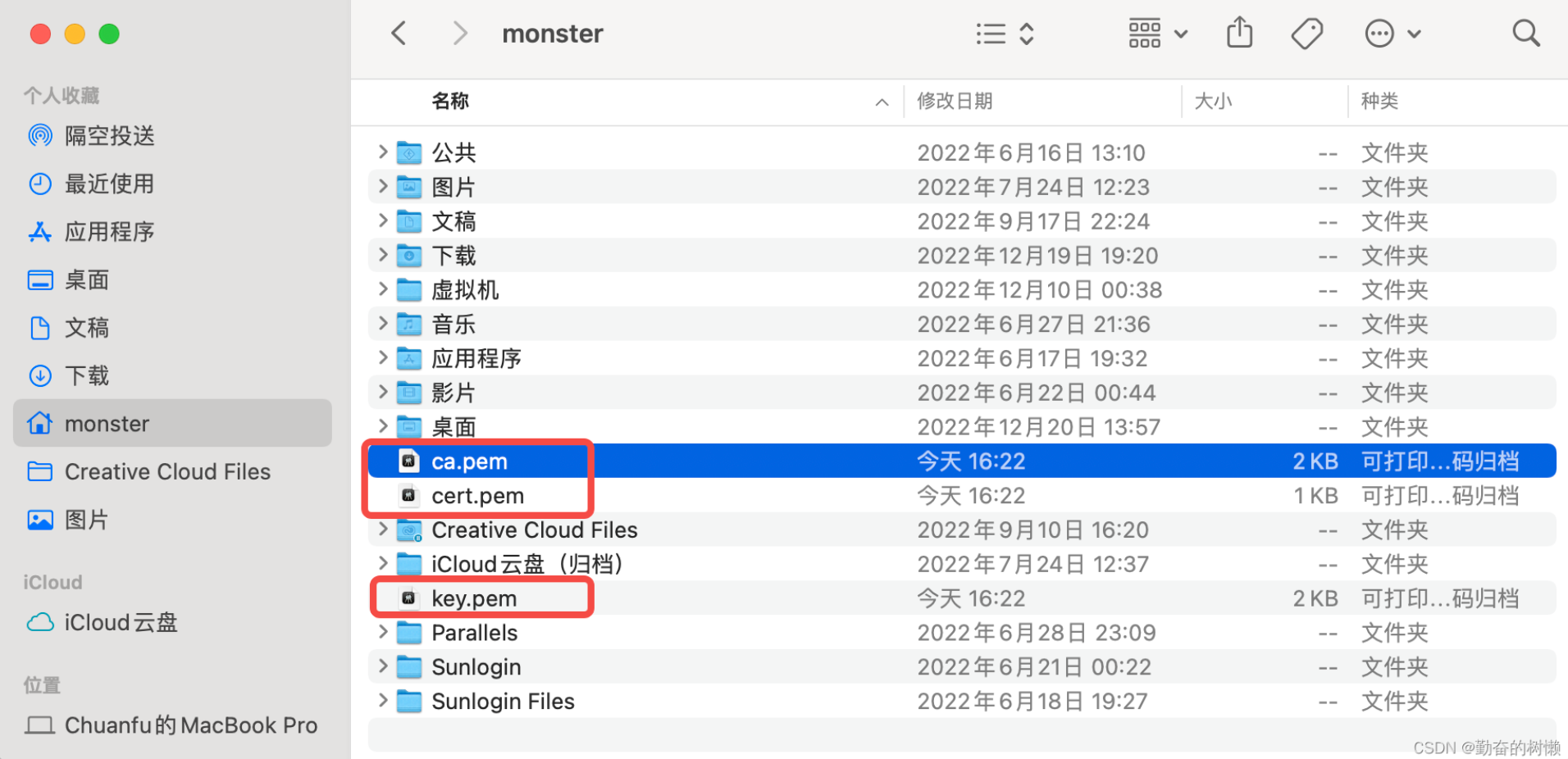

将/data/ca/下生成的ca.pem、cert.pem、key.pem导出到本地,待会要使用这三个文件连接docker

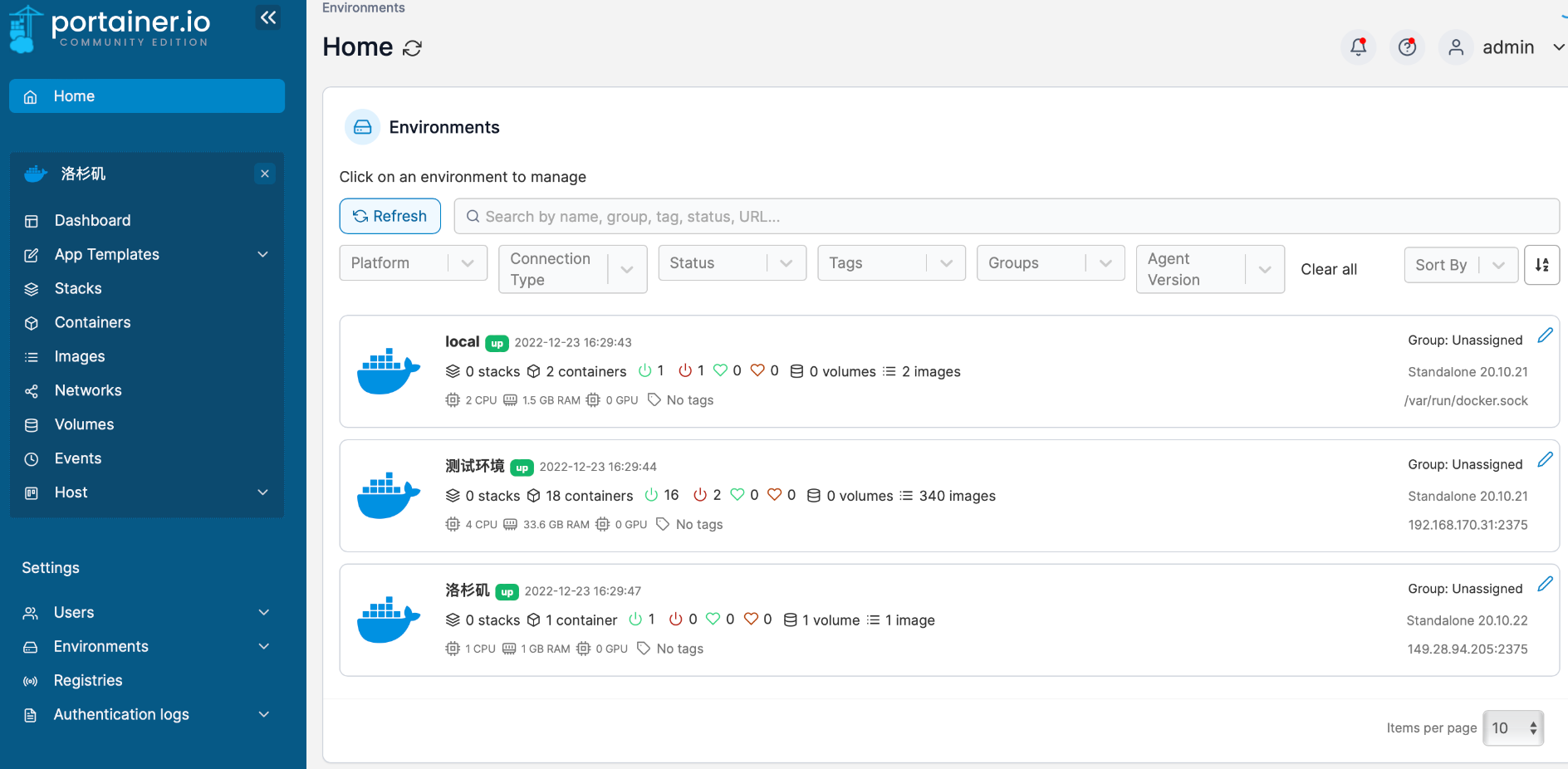

回到Portainer-Environments-Add environments-Docker Standalone-Start Wizard

回到Portainer-Environments-Add environments-Docker Standalone-Start Wizard

还是通过API方式,但是这次需要勾选TLS,然后把导出的3个文件,对应上传才能连接上

不开启TLS只通过IP+端口的方式已经连不上了,服务器那边设置了需要验证证书才能连上

评论区